Internacional:

RASD

-Brahim Gali, Presidente de la RASD, refuerza la presencia internacional del Sáhara Occidental durante su visita a Uruguay.

El Presidente de la República Árabe Saharaui Democrática (RASD) y Secretario General del Frente POLISARIO, Brahim Gali, concluyó su visita oficial a Uruguay, tras participar en la ceremonia de asunción del nuevo presidente, Yamandù Orsi.

Esta visita no solo subraya el fortalecimiento de la RASD en la escena internacional, sino que también pone de manifiesto el firme compromiso de la República Saharaui con la lucha por la autodeterminación del pueblo saharaui.

Durante su estancia en Montevideo, el presidente saharaui recibió muestras de solidaridad por parte de organizaciones y figuras destacadas de Uruguay. En sus redes sociales, la Presidenta de la Asociación Uruguaya de Solidaridad con la República Saharaui expresó su honor por la visita de Gali, reafirmando el compromiso de Uruguay con la libertad del Sáhara Occidental.

Los visitantes de los Campamentos de la Dignidad en Tindouf, en Argelia, se mostraron igualmente impresionados por la atención que la visita del presidente saharaui generó en Uruguay. «Definitivamente Brahim Gali, el presidente saharaui, fue uno de los protagonistas de la #AsuncionPresidencialUY. Despertó más interés del que hubiese imaginado por la situación del Sáhara Occidental»

–https://porunsaharalibre.org/

Corea del Norte

-Obtienen el máximo botín en los robos de criptomonedas: 1.400 millones de dólares.

Bybit, una de las plataformas de intercambio de criptomonedas más grandes del mundo, ha sido víctima de un asalto de 1.400 millones de dólares, la máxima cantidad recaudada en la historia de los ataques a activos digitales.

El asalto ha sido obra del grupo de piratas informáticos norcoreanos que opera como Lazarus*, que están detrás de varios ataques informáticos importantes en los últimos años, incluyendo la expropiación de 620 millones de dólares en el pirateo de 2022 a la red Ronin.

La intrusión ocurrió cuando Bybit estaba haciendo una transferencia de dinero de criptomonedas entre una billetera fría y una caliente, destinada a cubrir las transacciones diarias de la plataforma. Un atacante logró explotar un fallo de seguridad y transfirió los fondos a una dirección desconocida.

Ante el asalto, la empresa pide a los expertos que traten de recuperar los fondos y promete una recompensa del 10 por cien de la cantidad que se recupere, es decir, hasta un monto total de 140 millones de dólares.

Bybit tiene más de 60 millones de usuarios y es la segunda plataforma de intercambio de criptomonedas. Ahora tiene que lidiar con una ola masiva de retiradas de fondos de 350.000 usuarios, lo que ha provocado retrasos en la tramitación de las transacciones.

El 26 de febrero el FBI confirmó que Lazarus, también conocido bajo el nombre de APT38, estuvo detrás del asalto. El análisis del operativo informático demuestra que las mismas billeteras utilizadas en el pirateo de Bybit estaban en un ataque anterior contra la plataforma Phemex en enero.

Respaldados por el gobierno de Corea del norte, Lazarus es una unidad conocida por sus ciberataques sofisticados, incluyendo expropiaciones masivas de criptomonedas para financiar importaciones, ya que el bloqueo económico les impide el acceso al dólar y otras divisas.

Con esta expropiación, Bybit se une a la larga lista de plataformas de criptomonedas a las que se dirigen los ciberataques.

*Lazarus: 3.000 millones en expropiaciones informáticas

Aunque el espionaje estadounidese sigue los pasos de Lazarus desde 2007, adquirieron fama en 2014 con un ataque contra Sony Pictures, en represalia por la película The Interview, una comedia ridícula que satirizaba a Kim Jong-un. Los atacantes filtraron correos internos, datos de sus dirigentes y películas inéditas, además de borrar información de los servidores. Las pérdidas se estimaron en más de 200 millones de dólares.

Dos años después se produjo la expropiación del Banco Central de Bangladesh. Intentaron robar 1.000 millones de dólares a través de la red Swift, explotando credenciales bancarias obtenidas mediante trucos informáticos. Lograron transferir 81 millones de dólares a cuentas en Filipinas antes de que un error tipográfico sirviera de alerta y frustrara el resto de la captura. Entonces fue el mayor ciberatraco bancario de la historia y lavaron los fondos obtenidos a través de casinos en Macao y Filipinas.

El asalto WannaCry se conoció en 2017. Infectó a más de 300.000 servidores en 150 países explotando la vulnerabilidad EternalBlue, desarrollada por la NSA y filtrada por Shadow Brokers para cifrar datos y exigir rescates en Bitcoins. Afectó a empresas como Telefónica, FedEx y el NHS británico. Los piratas no pudieron retirar gran parte del dinero por errores técnicos, aunque recaudaron 140.000 dólares y causaron pérdidas económicas mundiales estimadas en miles de millones de dólares.

En 2018 Lazarus se apoderó de 530 millones de dólares de la plataforma japonesa Coincheck, uno de los mayores robos de criptomonedas hasta ese momento.

El pirateo de la red Ronin en 2022 permitió a Lazarus apoderarse de 620 millones de dólares, convirtiéndose en el mayor asalto cripto hasta esa fecha, con fondos lavados a través de Tornado Cash.

En la expropiación a Harmony Horizon Bridge aquel mismo año, Lazarus consiguió 100 millones de dólares en criptomonedas explotando las vulnerabilidades de un puente blockchain.

Durante la pandemia Corea del norte atacó a las empresas farmacéuticas AstraZeneca y Pfizer para apoderarse de la información confidencial sobre las vacunas.

Además del pirateo de Bybit, Lazarus ha llevado a cabo otros ataques importantes contra empresas aeroespaciales, DreamJob (2023), Atomic Wallet (100 millones de dólares en 2023), Stake (41 millones en 2023), Alphapo (60 millones en 2023), WazirX (230 millones el año pasado).

Según algunas estimaciones, entre 2017 y 2024 Lazarus habría expropiado más de 3.000 millones de dólares en criptoactivos.

Para orientarse en medio de la jerga informática:

—Lazarus es un nombre de conveniencia que da el espionaje estadounidense a los informáticos norcoreanos encargados de la ciberguerra

—APT es un ataque persistente avanzado

—Blockchain y Ronin son sistemas de cifrado de los mensajes, las transacciones y los archivos

Irlanda del Norte

-Recordando a cuatro Brigadistas Internacionales irlandeses en la guerra contra el fascismo en España.

Robert Doyle (Bob):

Nacido el 2/12/1916. Dirección de alistamiento: 26 North Great Georges Street, Dublín. Ocupación: Marinero/Obrero. IRA (Batallón Dublín) IRC (1935)

Con 21 años llega al estado español, el 12/12/1937 y es nombrado artillero de ametralladora ligera.

Acciones en las que participó: Belchite y Retiro de Aragón.

Hecho prisionero por los fascistas italianos (División Flecha Negra) en la madrugada del 31/3/1938 en Calaceite. Prisionero de guerra en San Pedro de Cárdena, Burgos, estuvo 11 meses como prisionero de guerra. Liberado como parte de un plan de intercambio de prisioneros el 2/6/1939.

Posteriormente se convierte en marino mercante sirviendo en la Segunda Guerra Mundial. En su madurez se convierte en un activo militante de organizaciones de recuerdo de las Brigadas Internacionales, realizando numerossos viajes al estado español y también de otras causas destacadas. Murió el 22/1/2009.

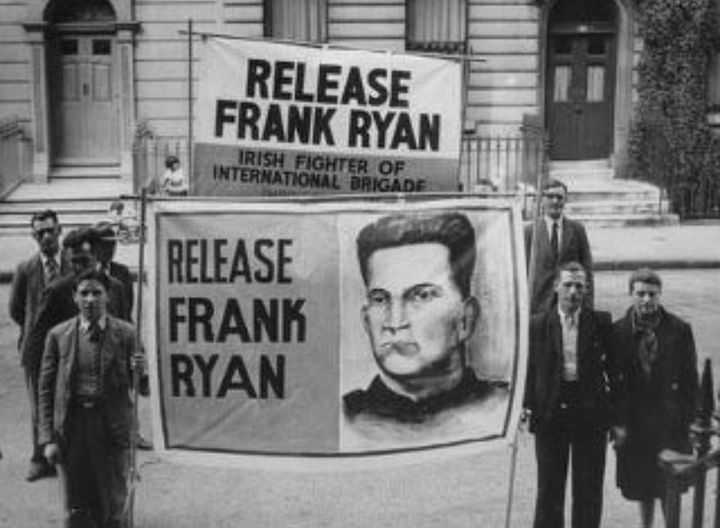

Frank Ryan:

Nacido el 9/11/1902, en Elton, cerca de Knocklong, condado de Limerick.

Voluntario de la Brigada del IRA de East Limerick, 1921. University College Dublin. Ayudante de la Brigada del IRA de Dublín en 1926. Editor de ‘An Phoblacht’ (periódico republicano) Ocupación: Periodista.

Herido en el Jarama el 13/2/1937. Gravemente herido en marzo de 1937, regresó a casa para recuperarse el 3/9/1937. Regresó a España pero fue capturado y hecho prisionero en Calaceite, cerca de Gandesa, por los fascistas italianos el 31/3/1938. Prisionero de guerra en San Pedro de Cárdena, Burgos. Torturado y maltratado, con su salud deteriorada, Ryan fue llevado a Alemania tras su eventual liberación el 25/7/1940.

Murió en Dresde el 10/06/1944 a la edad de 42 años. Su cuerpo fue devuelto a su país natal, aterrizó el 22/06/1979 y fue enterrado en el cementerio de Glasnevin, Dublín.

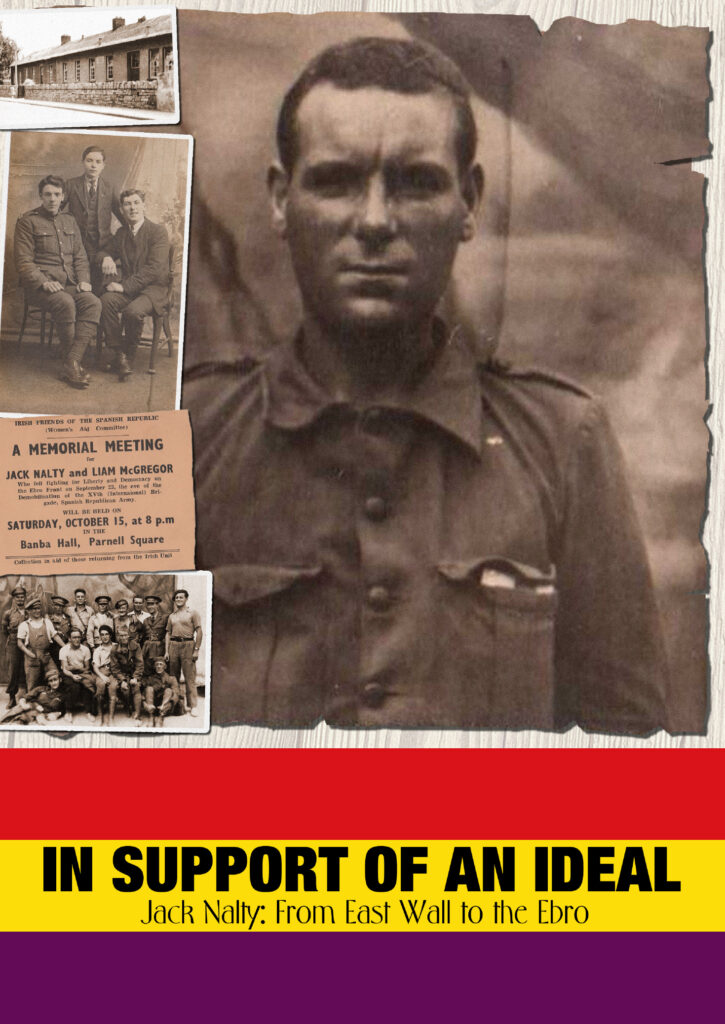

John ‘Jack’ Nalty:

Nacido el 9/8/1902 en Ballygar, Condado de Galway, Irlanda. La familia se mudó a Dublín cuando tenía seis años.

Dirección de alistamiento; 1 Merville Villas, Convent Road, Dublín. Se incorporó a Fianna en 1917, a los 16 años. Ocupación: capataz de depósito, planta petrolera.

ITGWU (delegado sindical) Se unió al IRA en 1919 y fue miembro de la Compañía C, Batallón No. 1 de la Brigada de Dublín. Detenido e internado en Curragh, desde marzo de 1923 hasta noviembre de ese mismo año. CPI (1933) IRC (Congreso Republicano Irlandés, 1934)

Miembro de un grupo que salió de Dublín hacia España el viernes 12/11/1936 liderado por Frank Ryan.

Aunque su biografía personal indica que él y otras seis personas llegaron el 12/08/1936. Formado en Madrigueras, cerca de Albacete.

Miembro de la Compañía No.1 original. Luchó en el pueblo de Lopera (Córdoba) entrando en acción el 27/12/1936.

Recibió tres impactos de bala de ametralladora en Villa del Río el 28/12/1936, que le ocasionaron una estancia hospitalaria de tres meses. OTS en Pozorubio 28/4/1937, se reincorporó al batallón el 5/10/1937. Rifle No: 5311 en la Compañía de Ametralladoras con rango de Sargento.

Tras un permiso en casa, regresó a España saliendo para Francia el 26/3/1938 y llegando el 10/04/1938. Jack Nalty fue abatido el 23/09/1938 en el frente del Ebro, último día de acción del Batallón Británico.

James Stranney:

23 años Ocupación: Obrero/Trabajador de fábrica. Miembro del IRC (Congreso Republicano Irlandés) Miembro del equipo de armas No. 2 de la British Anti-Tank Battery. Se unió a la Compañía del Batallón Británico No. 1 el 12/12/1938 después de la disolución del ATB en abril de 1938. Rifle No: 152857. Confirmado Cabo el 20/5/1938. Desaparecido / KIA el 31 de julio de 1938 en Gandesa.

Stranney llegó al Estado español el 20 de septiembre de 1937 desde Birmingham. Tenía una larga historia de lucha de clases detrás de él en Irlanda. Fue uno de los organizadores del Club Republicano de Trabajadores James Connolly del ‘protestante’ Shankill Road, Bodenstown en 1934 (Shankill Road James Connolly Workers Republican Club, Bodenstown).

Llegó el 20 de septiembre de 1937 con W O’Hanlon y D. Walsh. En España, Stranney era miembro del grupo de la batería antitanque de la Compañía de Armas del batallón británico, junto con William O’Hanlon, en febrero de 1938.

Stranney fue a una compañía de infantería en abril de 1938. Lejos de los horrores de la guerra, fue uno de los organizadores de la conmemoración a Wolfe Tone de junio de 1938. Fue reportado como desaparecido / KIA (muerto en combate) el 31 de julio de 1938 en la Cota 481, Gandesa. Situada a unos dos kilómetros de Gandesa, el Pico de la Muerte – también conocido por los historiadores como la Cota 481, Hill 481 (para los británicos e irlandeses), Puig del Águila o ‘El Grano’ – fue uno de los escenarios más recordados de la batalla del Ebro, por la crudeza de los combates que protagonizaron el Batallón Británico de la XV Brigada Internacional y la Sexta Bandera de la Legión. Hoy, es un lugar abandonado, situado junto al kilómetro 12 de la carretera C-43 entre Gandesa y Pinell de Brai.